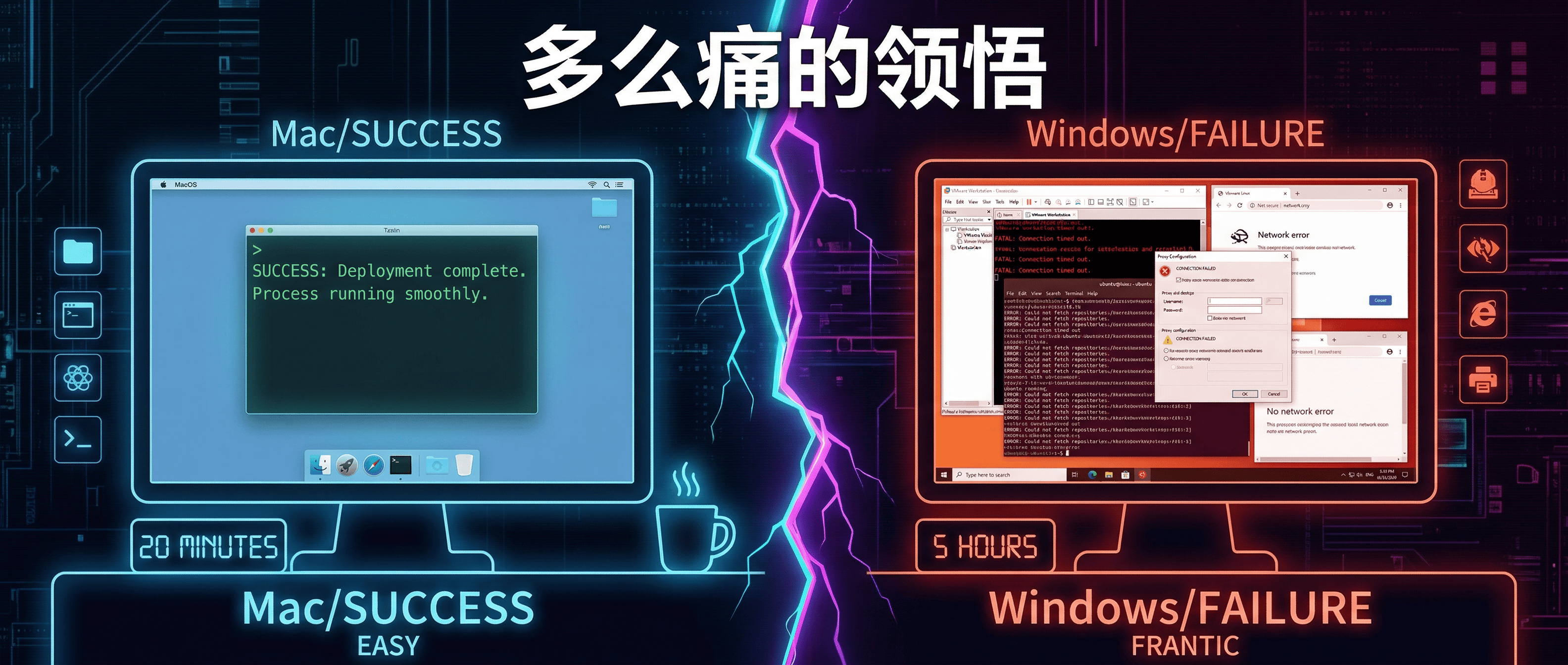

每次我跟朋友聊 OpenClaw,总会遇到同一个问题:

“这东西能执行命令、能操作浏览器、能读写文件——这不是在电脑上养了个不定时炸弹?”

说实话,第一次用的时候我也有这个顾虑。一个 AI Agent 拿到了系统级权限,听起来确实吓人。

但用了两个月、翻了官方文档和源码之后,我的结论恰好相反:OpenClaw 的安全设计,比大多数人以为的要周全得多。

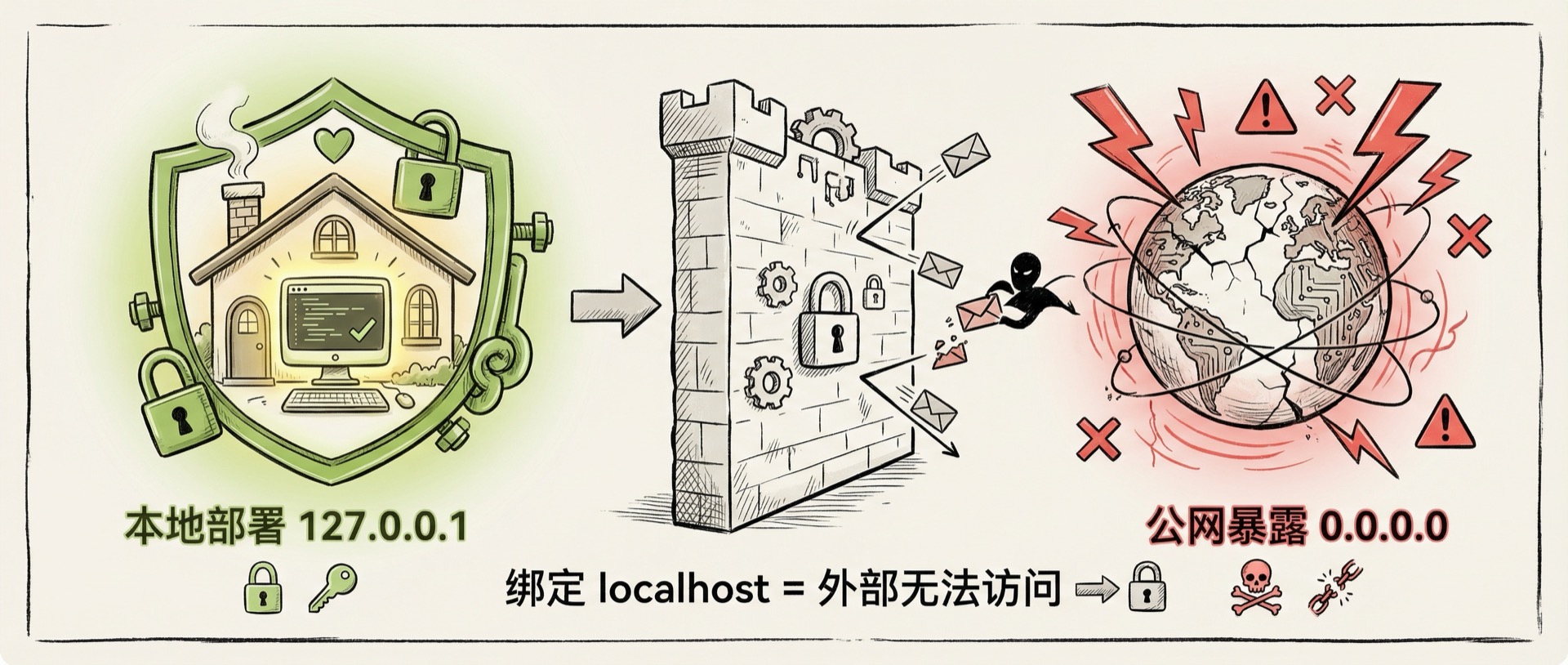

一、第一道防线:本地部署,外面根本进不来

OpenClaw 和 SaaS 产品最大的区别是:它跑在你自己的设备上,不在任何人的服务器上。

这意味着什么?

- 数据不出你的电脑。对话记录、文件操作、浏览器行为,全部发生在本地

- 默认绑定

127.0.0.1。只有你自己的电脑能访问,外部网络根本连不上 - 不需要公网 IP。没有端口暴露,没有被扫描、被攻击的入口

| 部署方式 | 谁能访问 | 风险等级 |

|---|---|---|

| 本地 localhost | 只有你 | 🟢 极低 |

| 内网 SSH 隧道 | 你 + 指定设备 | 🟡 可控 |

| 公网暴露 | 任何人 | 🔴 危险 |

打个比方:SaaS 工具像在餐厅吃饭,厨房在别人那里,你看不见。OpenClaw 像在家做饭,食材、炉灶、锅碗全在你手里。 只要你不把家门钥匙挂门外(不暴露到公网),外面的人连门在哪都不知道。

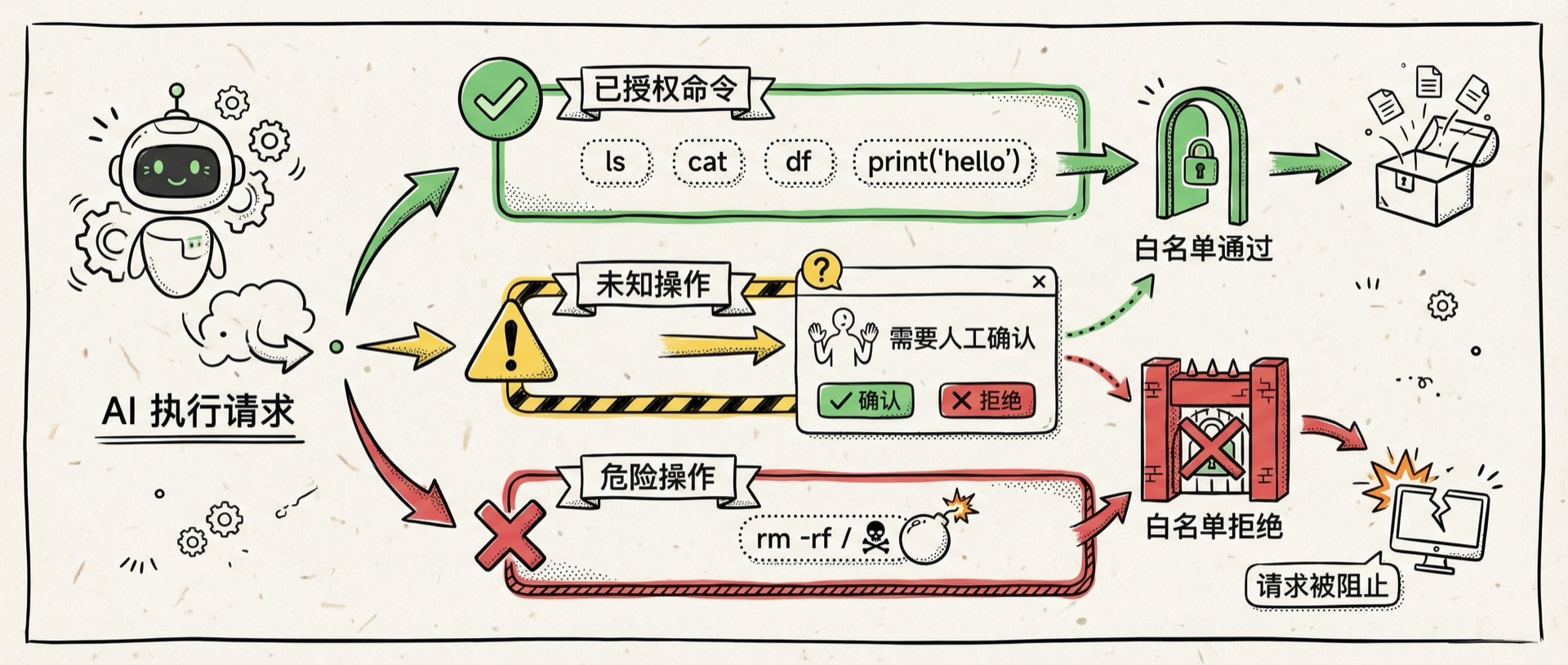

二、第二道防线:Allowlist 白名单——没授权的事它干不了

很多人怕 AI Agent,本质上是怕它”自作主张”。OpenClaw 的解法很直接:Allowlist 白名单机制。

所有命令执行都经过三层过滤:

- 白名单内的命令(如

ls、cat、df)→ 直接放行 - 不在白名单的操作 → 弹出确认框,你点了才执行

- 高危操作(如涉及

rm、系统目录写入)→ 直接拦截

OpenClaw 官方文档明确建议:初始配置时只开放只读命令。写权限只给特定、非系统目录。这就像给新员工发门禁卡——不是所有楼层都能去,先从最安全的区域开始。

核心理念不是”禁止什么”,而是”只允许什么”。默认否决,白名单放行——这和企业防火墙的思路一模一样。

三、第三道防线:Skills 不是想装就装

OpenClaw 的 Skills 系统类似手机的 App Store——能扩展功能,但也引入了第三方代码。官方对此的态度很谨慎:

安装一个 Skill,等同于在本地执行一段代码。只安装你信任的来源。

具体措施包括:

- Skills 来源审查:官方 ClawHub 上的 Skills 经过审核,但第三方来源需要自行评估

- 权限声明:Skills 正在推进 manifest 机制,声明它需要访问哪些资源

- 最小权限运行:官方强烈建议不以 root 身份运行 OpenClaw,用专用非特权账户

我的做法很简单:只装 ClawHub 上的官方 Skills,不碰来路不明的第三方包。 就像手机上只从 App Store 下载应用,不侧载 APK,风险降到最低。

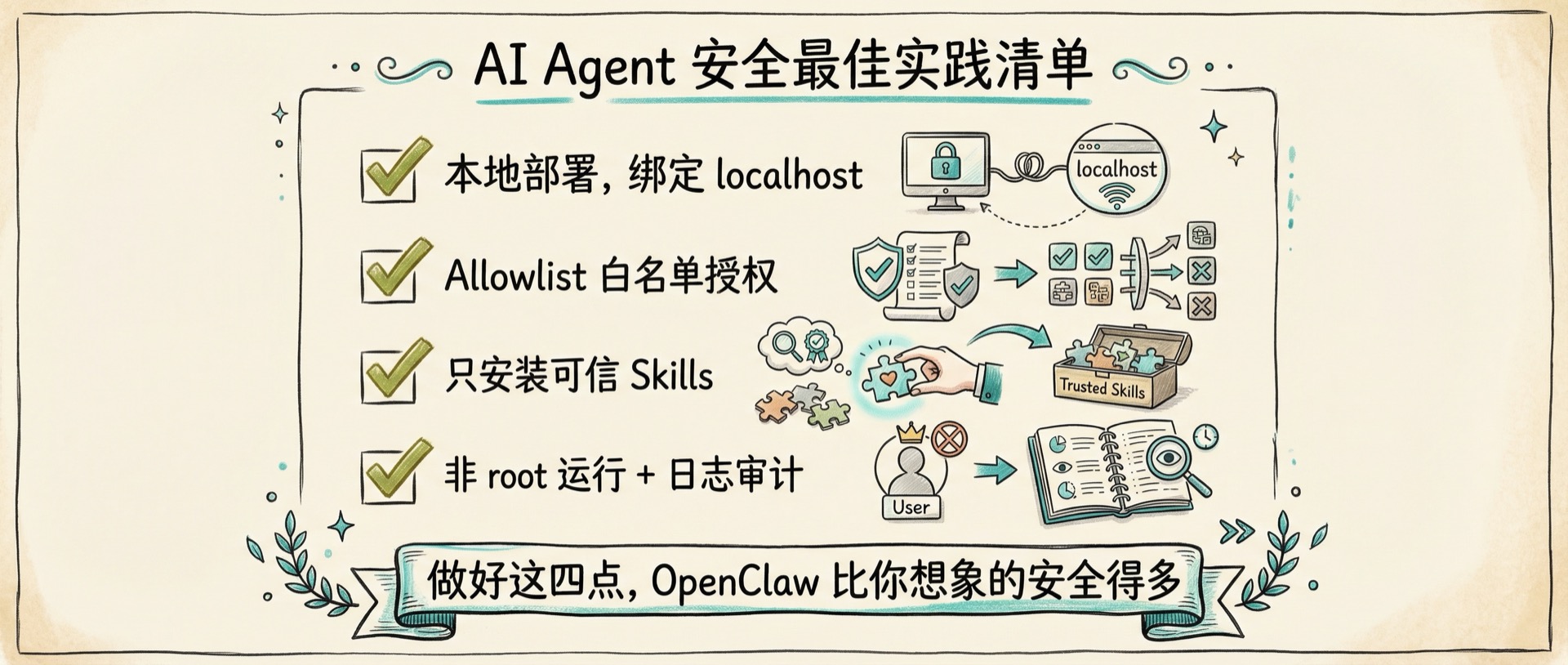

四、一张清单:做好这四点就够了

| # | 安全措施 | 一句话说明 |

|---|---|---|

| 1 | 本地部署,绑定 localhost | 外部网络无法访问你的 OpenClaw |

| 2 | Allowlist 白名单 | 未授权的命令不会执行 |

| 3 | 只装可信 Skills | 不碰第三方未审核的扩展包 |

| 4 | 非 root + 日志审计 | 限制权限范围 + 事后可追溯 |

做好这四点,OpenClaw 的安全性不低于你日常使用的任何开发工具。 甚至可以说,它比很多 SaaS 产品更安全——因为数据自始至终没离开过你的设备。

写在最后

回到最初那个问题:”OpenClaw 安全吗?”

我的回答是:OpenClaw 本身不危险,危险的是不设防地使用它。

这和菜刀一个道理——菜刀能切菜也能伤人,但你不会因此不用菜刀。你会把它放在安全的地方、教会孩子正确使用方法。OpenClaw 也一样:本地部署、白名单授权、只装可信 Skills、非 root 运行——四步做好,它就是你最安全的数字员工。

恐惧来自未知。当你真正理解了 OpenClaw 的安全机制,你会发现:它比你想象的安全得多。

相关阅读

OpenClaw 实战系列